Phishing ist eine sehr beliebte Art, Daten von Internetnutzern zu stehlen, da es keine großen finanziellen Kosten erfordert und ein universelles Werkzeug ist - eher sozial als technologisch. Dadurch kann sich ein Betrüger oder eine Gruppe ähnlicher Personen schnell an eine neue Arbeitsweise gewöhnen. Auch Betrüger wissen heutzutage viel und verbessern ständig ihre Fähigkeiten.

Ich bin sicher, dass die meisten von Ihnen schon einmal von Phishing gehört haben und darauf gestoßen sind, aber in vielen Fällen sind Sie daran vorbeigegangen, ohne zu wissen, was es ist und wie gefährlich es ist. Heute werde ich versuchen, Ihr Wissen zu erweitern, und ich werde Ihnen sagen, wie gefährlich Phishing ist, wie Sie es erkennen und wie Sie sich davor schützen können.

Was ist Phishing?

Die einfachste Definition von Phishing ist, dass es sich um eine Betrugsmethode handelt, bei der Kriminelle, die sich als Vertreter zuverlässiger Institutionen ausgeben, meistens vertrauliche Daten verlangen - Passwörter für den Zugang zu elektronischen Bankdiensten, internen Unternehmensnetzwerken sowie Zahlungskartennummern und E-Mail Adressen. Mail

Zu diesem Zweck verwenden Angreifer Schadprogramme und versuchen, Opfer mithilfe von Social Engineering zu bestimmten Aktionen zu zwingen, die ihnen helfen, das gewünschte Ergebnis zu erzielen. Angriffe auf normale Benutzer sind relativ einfach, aber Cyberkriminelle verwenden zunehmend ausgefeiltere Phishing-Techniken, die das Sammeln von Informationen über Opfer erfordern, um sie dazu zu bringen, sich an ihre Regeln zu halten.

Wie funktioniert Phishing?

Phishing, mit dem wir uns normalerweise befassen, besteht darin, speziell gestaltete E-Mails oder SMS an potenzielle Opfer zu senden. Sie enthalten Links zu bösartigen Websites, auf denen Internetnutzer vertrauliche Informationen angeben müssen, bei denen es sich normalerweise um ein Login und ein Passwort für eine elektronische Banking-Website handelt. Auf diese Weise erlauben Sie Betrügern, Geld von Ihren Konten zu stehlen. Das Opfer dazu zu bringen, ist die größte Herausforderung, daher lassen sich Cyberkriminelle ständig neue Pläne einfallen, um ihre Pläne umzusetzen. In letzter Zeit sind Mikrozahlungen die häufigste Phishing-Methode.

In böswilligen Nachrichten können Sie von einem ausgesetzten Leistungspaket, einer gesperrten Auktion auf der Angebotsseite, einer Unstimmigkeit in der Rechnungshöhe, Zahlungsrückständen beim Finanzamt oder beim Energieversorger „erfahren“, was unangenehme Folgen haben wird für dich. Unzureichende Mittel können über die in der Nachricht verlinkte Schnellzahlungsseite überwiesen werden. Es leitet jedoch auf eine Website weiter, die beliebten Websites wie PayPal oder DotPay täuschend ähnlich sieht. Und die darauf eingegebenen Daten gehen an die Kriminellen, die es ihnen ermöglichen, das Konto des Opfers im Transaktionsdienst einzugeben und Finanzmittel auf ihre eigenen Konten zu überweisen.

Wie Sie sehen können, ist dieser Mechanismus sehr einfach, aber das größte Problem des Betrügers besteht darin, das Opfer dazu zu bringen, Daten bereitzustellen, daher haben wir es ständig mit neuen Phishing-Kampagnen zu tun. Nicht immer drohen Cyberkriminelle mit unangenehmen Folgen. Eine beliebte Methode ist auch, das Bewusstsein durch Anzeigen auf Websites und sozialen Netzwerken mit attraktiven Preisen zu schärfen, mit der Möglichkeit, schnell viel Geld zu verdienen oder sogar ein Erbe von einem inzwischen verstorbenen kenianischen, amerikanischen oder schottischen (wählen Sie Ihr Land) Milliardär zu erhalten , der dein entfernter Verwandter ist. Im letzteren Fall werden oft Bilder berühmter Persönlichkeiten (natürlich ohne deren Zustimmung) verwendet, um von der Echtheit des Betrugs zu überzeugen.

Phishing ist jedoch nicht nur der Diebstahl persönlicher Daten gewöhnlicher Internetnutzer. Auf diese Weise versuchen Betrüger zunehmend, Firmenmitarbeiter davon zu überzeugen, ihnen Login und Passwort für das firmeninterne Netzwerk zu geben oder Schadsoftware zu installieren. Es verschafft ihnen freien Zugang zur Datenbank des Unternehmens oder der Organisation und führt zum Diebstahl verschiedener Informationen.

Lesen Sie auch: 5 einfache Tipps: Passwörter erstellen und verwalten

Das oben erwähnte gezielte Phishing wird am häufigsten für bestimmte Zwecke verwendet. Diese Methode besteht darin, dass Kriminelle eine bestimmte Person aus dem Personal des Unternehmens auswählen und ihre Aufmerksamkeit auf ihn richten, wodurch er gezwungen wird, auf seinem Feld zu spielen. Buchhalter, Sekretärinnen und Mitarbeiter, die Zugriff auf die Datenbank haben, befinden sich in einer besonderen Risikozone. Kriminelle verbringen Monate damit, Informationen über diese Person zu sammeln und verwenden sie, um den Betrug so glaubwürdig wie möglich aussehen zu lassen. Manchmal geben Betrüger sogar vor, Vorgesetzte oder Support-Mitarbeiter zu sein, und zwingen den Benutzer, Malware auf seinem PC zu installieren. Diese Art von Phishing ist schwieriger zu entschlüsseln, da sie personalisiert ist, was es sicherlich schwieriger macht, die Angreifer zu finden.

Lesen Sie auch: Edward Snowden: Wer ist er und was ist über ihn bekannt?

Immer mehr Organisationen stehen vor diesem Problem. Der beste Weg, eine solche Bedrohung zu minimieren, besteht immer noch darin, die Mitarbeiter zu schulen und zu informieren, damit sie nicht Opfer raffinierter Krimineller werden. Dies ist derzeit die beste Methode zum Schutz vor Phishing, da Antivirenprogramme manchmal einen schädlichen Anhang in einer E-Mail-Nachricht erkennen oder eine gefälschte Website blockieren können, dies jedoch nicht in allen Fällen tun. Gesunder Menschenverstand und der Grundsatz des begrenzten Vertrauens sind die besten Waffen im Kampf gegen Betrug.

Wie erkennt man Phishing-Nachrichten?

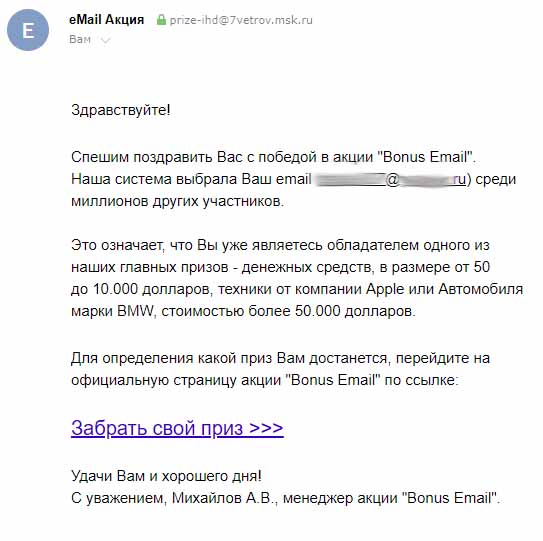

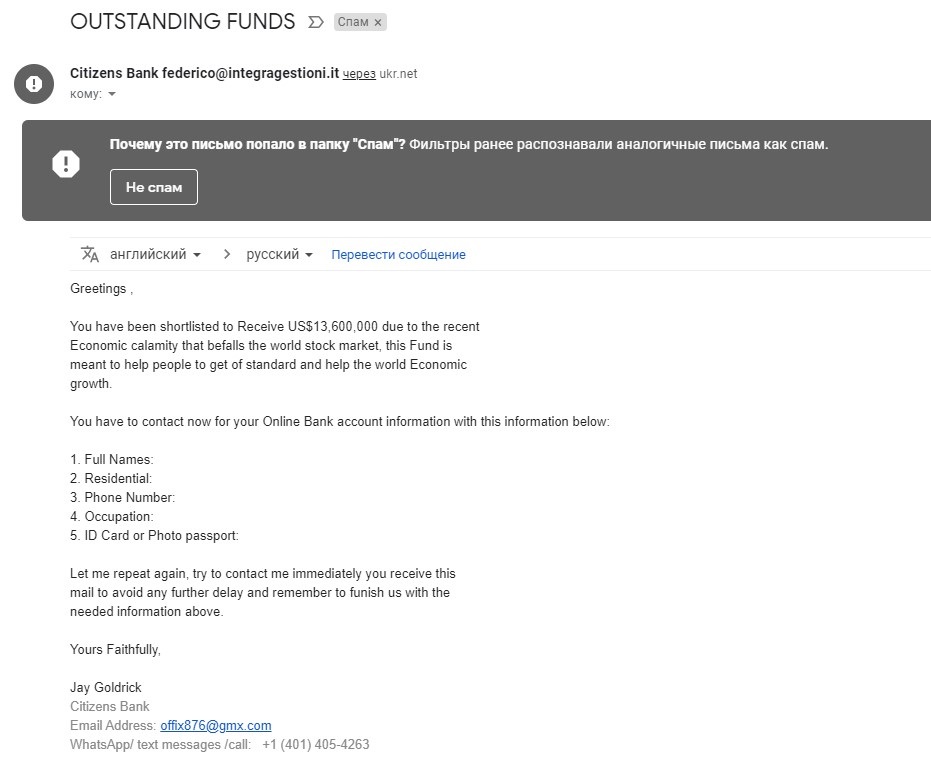

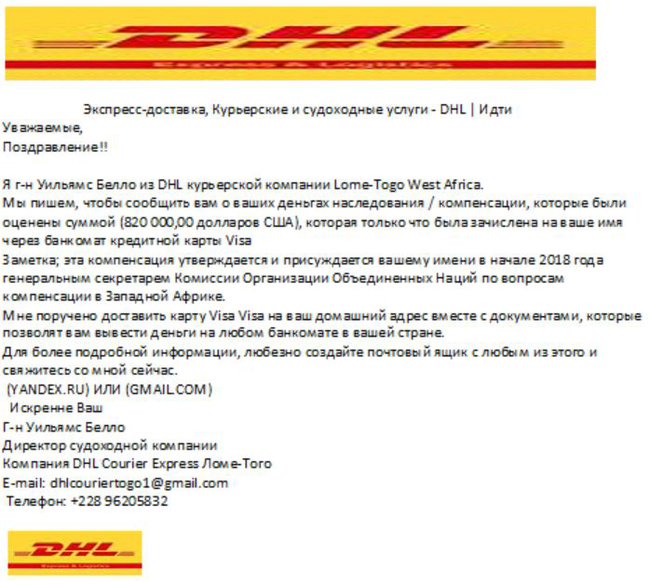

Es ist nicht immer einfach, die Aktionen von Betrügern vorherzusagen, aber wenn wir uns nicht erlauben, uns zu beeilen und jede besonders verdächtige Nachricht ruhig anzugehen, ihre verschiedenen Elemente zu überprüfen, dann haben wir gute Chancen, kein Opfer von Phishing zu werden. Nachfolgend finden Sie einige Beispiele für schädliche Nachrichten. Sie werden die Hauptelemente von Phishing-Angriffen auflisten, die Ihnen helfen sollen, sie zu erkennen.

Achten Sie auf den Absender der Nachricht

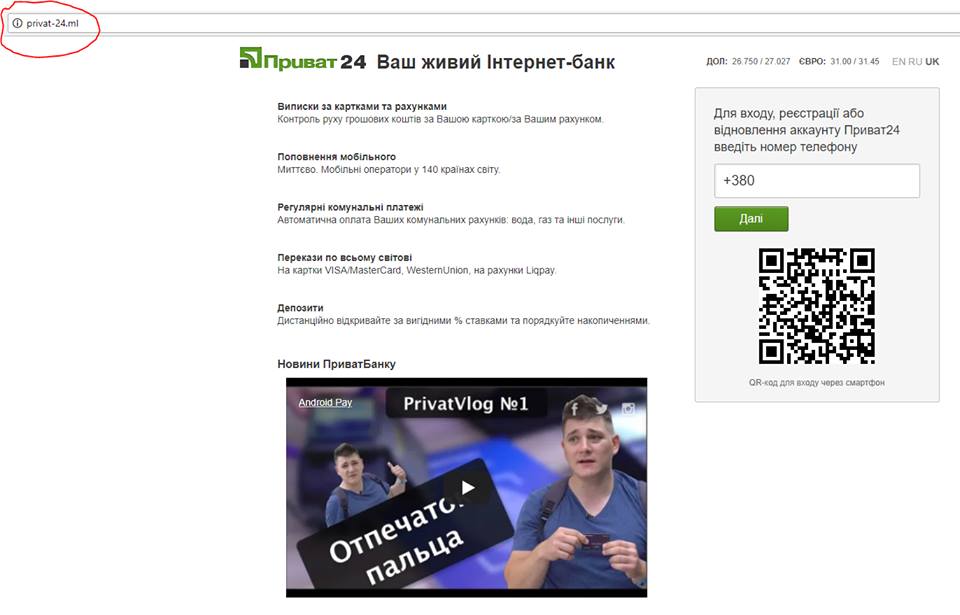

In den meisten Fällen bemühen sich Betrüger nicht, die Adresse zu verbergen, von der die schädlichen Nachrichten stammen, oder geben sich ungeschickt als vertrauenswürdiger Dienstanbieter aus. Das angeführte Beispiel zeigt deutlich, dass das „Von“-Feld keine Adresse aus der Domain der Bank enthält, wie Cyberkriminelle behaupten. Stattdessen finden Sie anstelle von *.ua die Domain *.com.ua oder *.org.ua, die von in der Ukraine tätigen Finanzinstituten verwendet wird. Manchmal sind Betrüger schlauer und verwenden Adressen, die den Diensten ähneln, für die sie sich ausgeben, sich aber in kleinen Details wie dem Inhalt des Schreibens oder Anmerkungen zu ihnen vom Original unterscheiden.

Überprüfen Sie die Adresse der verlinkten Seite

Bei E-Mail-Nachrichten ist besonders auf die Adressen der Seiten zu achten, auf die sie verweisen. Im Gegensatz zum Anschein müssen Sie sie nicht anklicken, um zu sehen, wohin sie Sie führen. Bewegen Sie einfach den Mauszeiger über den Link und warten Sie, bis Ihr Browser oder E-Mail-Programm die unter dem Text versteckte URL anzeigt. Besonderes Augenmerk sollte auf Websites gelegt werden, die nicht mit der angebotenen Dienstleistung in Zusammenhang stehen.

Nimm dir Zeit

Eile ist nie ein guter Helfer. Gleiches gilt für die Analyse eingegangener Nachrichten, die bei uns eintreffen. Kriminelle versuchen oft, potenzielle Opfer zur Eile zu zwingen und natürlich, um einen Fehler zu provozieren. Sie versuchen ihr Bestes, um den Zeitrahmen der Aktion oder Verlosung zu begrenzen, in dem Sie Ihren Preis oder Ihre Geldprämie erhalten.

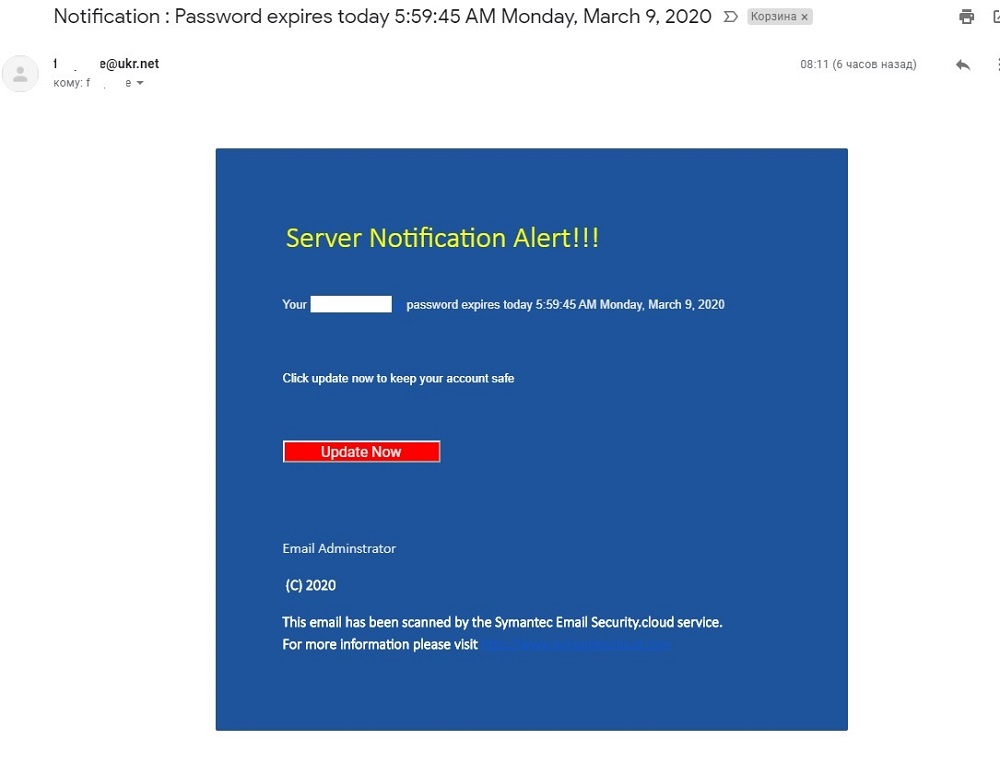

In einigen Fällen drohen Betrüger sogar damit, das Konto in jedem Dienst zu sperren. Lassen Sie sich davon nicht täuschen und überprüfen Sie verdächtige Nachrichten immer gründlich. Denken Sie daran, dass kostenloser Käse nur in der Mausefalle zu finden ist. Darüber hinaus ist es unwahrscheinlich, dass Veranstalter von Gewinnspielen und Werbeaktionen Ihr Konto sperren. Sie brauchen Abonnenten und Fans für andere Aktionen wie diese.

Nach vertraulichen Daten zu fragen, ist immer ein Betrug

Der wichtigste Sicherheitsgrundsatz in der elektronischen Kommunikation von Dienstleistern und ihren Kunden besteht darin, keine vertraulichen Daten im Schriftverkehr zu versenden. Wenn Sie aufgefordert werden, einen Benutzernamen und ein Passwort für einen Dienst einzugeben, weil Ihr Konto gesperrt ist oder ähnliches, können Sie sicher sein, dass die Nachricht von Kriminellen gesendet wurde. Wenden Sie sich im Zweifelsfall jedoch bitte an Ihren Anbieter, z. B. Ihren Telefonanbieter, der eventuelle Zweifel klären wird. Denken Sie daran, dass weder Banken noch Mobilfunkbetreiber oder andere Dienste das Recht haben, Sie zu zwingen, ihnen persönliche Daten zu übermitteln.

Lesen Sie auch: Warum es heutzutage besser ist, nicht ohne VPN online zu gehen

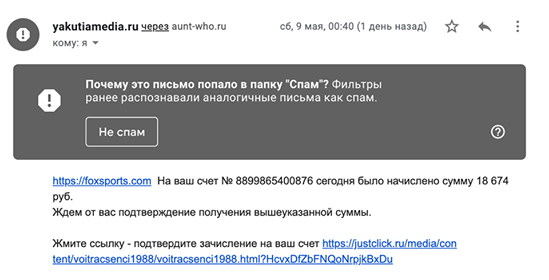

Übersetzungsschwierigkeiten

Ein erheblicher Teil der Phishing-Kampagnen wird von ausländischen Kriminellen vorbereitet, die keine Ahnung von unserer Sprache haben. Sie nutzen Online-Dienste, um den Inhalt von E-Mails ins Russische oder Ukrainische zu übersetzen, was sich oft als recht lustig herausstellt. Solche Nachrichten sind nicht ohne Grammatikfehler, es fehlen Satzzeichen und viele falsch geschriebene Wörter. Wenn Ihnen so etwas auffällt, können Sie die Nachricht gerne löschen.

Vorsicht bei Anhängen

Kriminelle nutzen Malware auch, um sensible Daten zu stehlen oder Computer und ganze Netzwerke zu hacken. Der Wirkmechanismus ist derselbe und stellt einen Versuch dar, das Opfer davon zu überzeugen, einen bösartigen Anhang zu öffnen. Meistens sind sie in ZIP- oder RAR-Archiven versteckt und liegen in Form ausführbarer EXE- oder BAT-Dateien vor. Allerdings kann sich Schadcode auch in Programmdokumentmakros verstecken Microsoft Office oder Google Docs, daher sollten Sie darauf achten und sie vor der Ausführung mit einem Antivirenprogramm scannen.

Wenn Sie bei der Analyse verdächtiger Nachrichten auf diese Elemente achten, werden Sie höchstwahrscheinlich nicht von Kriminellen getäuscht.

Wie schützt man sich vor Phishing?

Leider gibt es kein solches Tool, das einen hohen Schutz vor dieser Art von Betrügern garantieren würde. Um Phishing zu vermeiden, müssen Sie mehrere Elemente verwenden. Die wichtigsten davon sind gesunder Menschenverstand und begrenztes Vertrauen in jede Botschaft. Denken Sie daran, dass wir im Kampf gegen Kriminelle an vorderster Front stehen und es nur von Ihnen abhängt, wie effektiv Sie ihnen widerstehen können.

Antivirenprogramme werden ebenfalls empfohlen, auch wenn sie nicht erkennen können, ob es sich bei einer angezeigten E-Mail um Phishing handelt. Sie können jedoch einige gefährliche Websites und Anhänge blockieren. Ich bin sicher, dass Antivirensoftware Ihnen definitiv helfen wird, Computer und persönliche Daten zu schützen.

Lesen Sie auch: Die 10 besten Programme zum Speichern von Passwörtern

Außerdem ist es wichtig, aktuelle Software, insbesondere Betriebssysteme zu verwenden, da ständig neue Schwachstellen und Sicherheitsprobleme von Entwicklern entdeckt und neutralisiert werden. Denken Sie daran, dass nur die Verwendung der neuesten Versionen des Betriebssystems rechtzeitige Sicherheitsupdates garantiert.

Es hat sich auch bewährt, die Identität des Benutzers in Webdiensten in zwei Schritten zu verifizieren. Es ist im Electronic Banking weit verbreitet, steht aber in immer mehr Diensten und Websites zur Verfügung. Die zweistufige (oder zweikomponentige) Verifizierung besteht darin, zusätzlich zum herkömmlichen Passwort und Login einen zusätzlichen Code einzugeben

Der Login-Code kann Ihnen per E-Mail, SMS zugesendet oder durch eine von Ihrem Dienstanbieter bereitgestellte Anwendung generiert werden. Es gibt auch Apps von Drittanbietern, mit denen Sie Konten mit vielen Websites verknüpfen und Codes an einem Ort generieren können, beispielsweise auf Ihrem Smartphone.

Die bequemste Form der zweistufigen Verifizierung sind jedoch physische U2F-Sicherheitsschlüssel, die das Notieren von Passwörtern und Codes in einem Notizbuch überflüssig machen. Stecken Sie einfach den Schlüssel in den USB-Anschluss des Computers und kontaktieren Sie so die unterstützten Dienste zur Autorisierung.

Phishing ist eine große Bedrohung, da es einigen Studien zufolge nicht nur der Grund für viele Benutzer ist, Geld zu verlieren, sondern auch der Hauptgrund für das Durchsickern von Unternehmensdaten. Wie wir in diesem Artikel gezeigt haben, sind die Absichten von Cyberkriminellen jedoch in den meisten Fällen leicht zu erkennen und zu verhindern.

Lesen Sie auch: Mobiles Google Chrome auf Steroiden: Aktiviere 5 versteckte Funktionen